Ransom:Win32/Cerber.HVT verwijderen

Ransomware is een van de meest bedreigende vormen van malware die momenteel online circuleren. Een van de meest voorkomende varianten is Ransom:Win32/Cerber.HVT. Deze ransomware is berucht vanwege zijn effectiviteit en de uitdagende processen die zijn betrokken bij het verwijderen ervan. Dit artikel biedt een gedetailleerd overzicht van Cerber, inclusief de oorsprong, de werking en de stappen die nodig zijn om deze ransomware veilig van je systeem te verwijderen. Door volledig op de hoogte te zijn van deze bedreiging, kun je je digitale leven beter beschermen.

Wat is Ransom:Win32/Cerber.HVT?

Ransom:Win32/Cerber.HVT is een type ransomware dat systemen binnendringt en bestanden versleutelt, waardoor gebruikers geen toegang meer hebben tot hun persoonlijke gegevens. Deze malware is ontstaan in Rusland en maakt gebruik van een model dat bekend staat als Ransomware as a Service (RaaS). Dit betekent dat zelfs mensen zonder technische kennis Cerber kunnen gebruiken om slachtoffers aan te vallen. De gevolgen zijn desastreus, omdat de aanvallers vaak aanzienlijke bedragen in ruil voor de decryptiesleutel vragen.

Oorsprong en evolutie van Cerber

De ontwikkeling van Cerber gaat terug naar 2016, toen het zijn eerste versies op de markt bracht. Sindsdien is Cerber geëvolueerd en hebben de ontwikkelaars het in staat gesteld om offline te blijven functioneren, waardoor het moeilijker te detecteren en te bestrijden is. Deze malware maakt gebruik van geavanceerde technieken om zich te verspreiden, vaak via phishing-e-mails die de slachtoffers dwingen op kwaadaardige links te klikken en zo de infectie te vergemakkelijken. Ransom:Win32/Cerber.HVT is meestal gericht op Windows-gebruikers, aangezien dit het meest voorkomende besturingssysteem is in persoonlijke en zakelijke omgevingen.

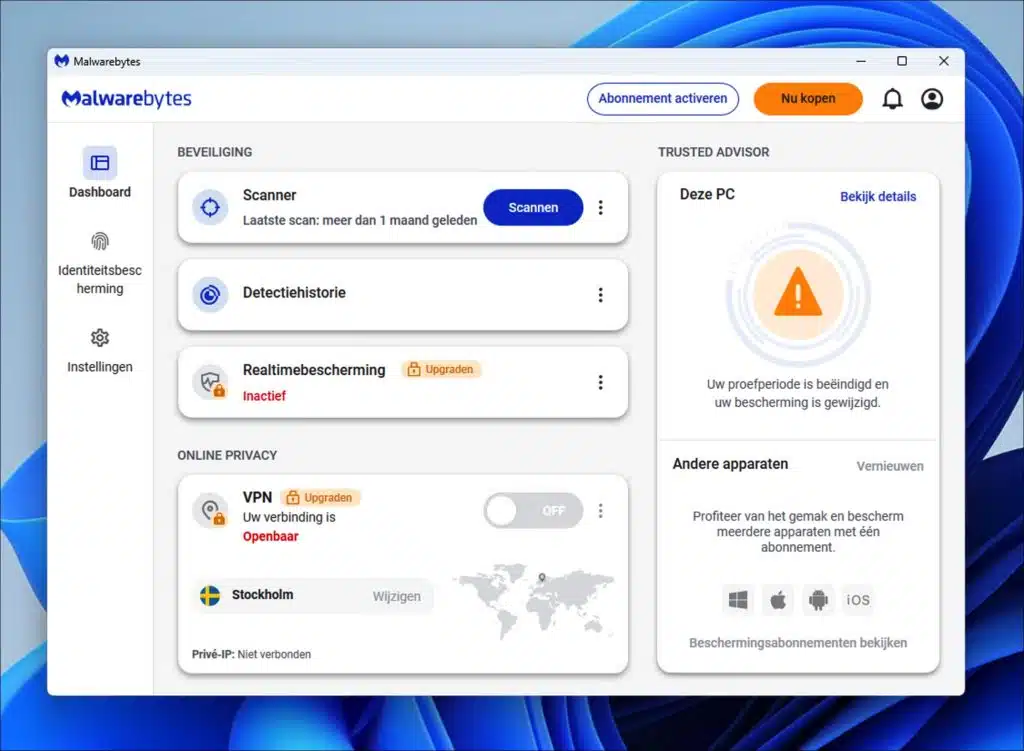

Verwijder met Malwarebytes

Malwarebytes biedt krachtige bescherming tegen malware, virussen en online bedreigingen. Probeer het 14 dagen gratis uit.

Malwarebytes downloaden (Gratis)

Hoe werkt Cerber Ransomware?

Cerber ransomware werkt door gebruik te maken van verschillende technieken om toegang te krijgen tot je systeem. Zodra het apparaat is geïnfecteerd, begint Cerber met het versleutelen van bestanden met behulp van algoritmen zoals RC4 en RSA. Bestanden worden vaak voorzien van een nieuwe extensie, zoals .cerber, wat aangeeft dat ze zijn vergrendeld. Wanneer de versleuteling is voltooid, verschijnen er ransom-notities op het scherm van het slachtoffer, waarin wordt gevraagd om een betaling in cryptocurrency, vaak Bitcoin. Het is essentieel te begrijpen hoe deze malware functioneert om te kunnen reageren op een aanval.

Effectiviteit van Cerber

Schattingen suggereren dat Cerber duizenden slachtoffers heeft gemaakt en enorme bedragen heeft gegenereerd voor zijn ontwikkelaars. De aantrekkingskracht van dit type ransomware is de potentieel hoge beloning met relatief weinig inspanning voor de aanvallers. Met een eenvoudig te gebruiken platform kunnen criminelen hun apparaat afleveren met de mogelijkheid om hun netwerken te beschermen. Omdat Cerber ook vaak gebruikt wordt in combinatie met phishing-aanvallen, is het essentieel voor gebruikers om waakzaam te zijn tegen verdachte activiteiten op hun netwerk.

Verwijderen van Ransom:Win32/Cerber.HVT

Als je slachtoffer bent geworden van een Cerber-aanval, zijn er stappen die je kunt ondernemen om de ransomware te verwijderen. Het is belangrijk om te beseffen dat het verwijderen van de geïnfecteerde bestanden niet altijd de oplossing is, omdat de gegevens nog steeds versleuteld kunnen zijn. Volg deze stappen om Cerber effectief te bestrijden:

Stap 1: Systeemisolatie

Zorg ervoor dat je het geïnfecteerde systeem van internet en andere netwerken afscheidt. Dit voorkomt verdere verspreiding van de ransomware en beschermt andere apparaten binnen het netwerk. Het is ook een goed idee om geen verbinding te maken met externe opslagapparaten, want dat kan besmetting bevorderen. Richt je op het isoleren van het getroffen apparaat voordat je verdere stappen onderneemt.

Stap 2: Identificatie en analyse

Het is cruciaal om de exacte variant van Cerber te identificeren die je systeem heeft geïnfecteerd. Dit kan helpen bij het kiezen van de juiste verwijderingsset en herstelmethoden. Navigeer naar gespecialiseerde websites, zoals MalwareTips en PCRisk, voor richtlijnen en tools die zijn ontwikkeld om Cerber en zijn varianten effectief te verwijderen.

Stap 3: Gebruik van speciale software

Om Cerber effectief te verwijderen, is het aan te raden om gebruik te maken van betrouwbare antivirussoftware of anti-malwaretools. Deze programma’s zijn ontworpen om schadelijke software op te sporen en te verwijderen. Zoek naar software die specifiek aangeeft dat het effectief is tegen ransomware. Vergeet niet om je antivirussoftware bij te werken voordat je een volledige scan uitvoert.

Stap 4: Herstel van bestanden

Zelfs na het verwijderen van Cerber kunnen je bestanden nog steeds versleuteld zijn. Het is cruciaal om altijd back-ups van je gegevens te hebben. Als je back-ups zijn aangetast, kunnen er alternatieve oplossingen zijn, zoals databasestores of gespecialiseerde dataherstelservices. Gebruik echter geen betaalmethoden van de aanvallers; dit garandeert niet dat je je gegevens terugkrijgt.

Preventie van toekomstige aanvallen

Het is altijd beter om proactief te zijn. Er zijn verschillende maatregelen die je kunt nemen om de kans op een nieuwe ransomware-aanval te minimaliseren. Dit omvat het regelmatig bijwerken van software en systemen, het behouden van goede back-ups en het opleiden van medewerkers in cyberbeveiliging.

Regelmatige software-updates

Zorg ervoor dat je besturingssysteem en softwareapplicaties altijd zijn bijgewerkt. Cybercriminelen maken gebruik van kwetsbaarheden in verouderde software. Regelmatige updates sluiten deze beveiligingsgaten, waardoor je systeem veerkrachtiger wordt tegen aanvallen. Het bijhouden van updates is essentieel voor je algehele digitale veiligheid.

Data-back-ups

Voorkomen is beter dan genezen. Zorg ervoor dat je regelmatig back-ups maakt van belangrijke gegevens en deze op een veilige locatie opslaat, bij voorkeur offline. Dit helpt je om te herstellen zonder te hoeven betalen voor een decryptiesleutel in geval van een ransomware-aanval. Door regelmatig back-ups te maken, kun je je gegevens herstellen zonder afhankelijk te zijn van cybercriminelen.

Opleiding en bewustwording

Haal het beste uit je team door hen bewust te maken van de risico’s rond cybersecurity. Training kan hen helpen phishing-technieken te herkennen en veiligere online gewoonten te ontwikkelen. Voor informatie over het herkennen van bedreigingen, bezoek Virushulp.

Nog geen reacties. Ben jij de eerste?